Arm Cortex-Mのメモリプロテクションユニット(MPU)って何?:Q&Aで学ぶマイコン講座(108)(5/5 ページ)

セキュリティ

Cortex-Mコア内蔵マイコンで、マルウェアに対してセキュリティ(防衛陣)をつくる方法に、「セキュリティアイソレーション」があります。

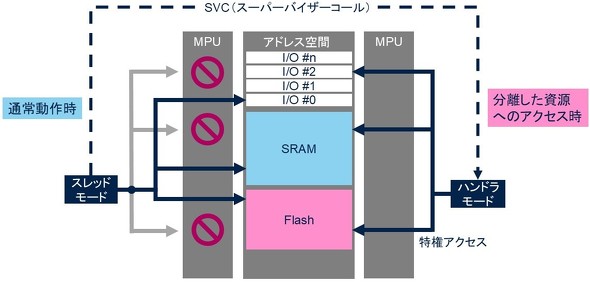

セキュリティアイソレーションとは、マルウェアに攻撃を受けた場合でもある程度の可用性を維持するため、重要なメモリ領域やペリフェラルをアクセスしにくくする、というアイデアです。Cortex-Mコア内蔵マイコンでセキュリティアイソレーションを実現するための技術の筆頭格はTrustZoneですが、MPUでもセキュリティアイソレーションを実現可能です。図6がMPUでもセキュリティアイソレーションのイメージ図です。

MPUによるセキュリティアイソレーションの実現の要点は下記4つです。

(1)アイソレーションしたいメモリ領域やペリフェラルのアクセス属性をMPUで変更して、特権アクセスのみ許可。

(2)MPUでアイソレーションするメモリやペリフェラルにアクセスするためのシステムコールを作成。

(3)アイソレーションしたメモリやペリフェラルにアクセスするときにSVC命令を実行し、ハンドラモードでシステムコールを呼び出す流れをつくる。

(4)Cortex-Mコアレジスタの1つ「CONTROLレジスタ」のnPRIVビット = 1に設定して、スレッドモードを非特権状態にして、スレッドモード=非特権、ハンドラモード=特権にする。

Cortex-Mにはスレッドモードとハンドラモードの2つの動作モードがあり、割込みや例外が発生するとハンドラモードで動作し、それ以外はスレッドモードで動作します。デフォルトでは、どちらの動作モードでも特権状態で動作します。

Cortex-MコアレジスタビットCONTROL.nPRIV=1にセットすると、スレッドモードでは非特権状態で動作するようになり、下記のようになります。

スレッドモードで動作時 → 非特権状態

ハンドラモードで動作時 → 特権状態

SVC命令を実行すると、任意のタイミングでスーパーバイザーコールによるソフトウェア割込みを発生可能なため、この仕組みを利用して、ソフトウェア割込みによるハンドラモードで、あらかじめ用意してある関数(システムコール)を実行して、特権アクセスのみ許可したメモリ領域やペリフェラルレジスタにアクセスします。

MPUによるセキュリティアイソレーションの詳細な解説と実装例の参考資料は下記をご覧ください。

- ウェビナー資料(14〜39ページ)(外部リンク)

- ウェビナーで解説したファームウェアプロジェクト(外部リンク)※このリンクからダウンロードできるZIPファイルに含まれる「Isolation_by_MPU.zip」がMPUによるセキュリティアイソレーションの実装例

セーフティ

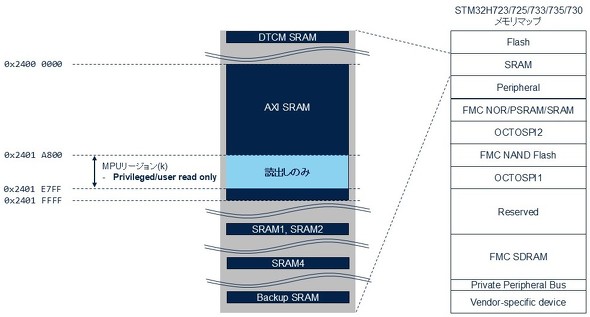

Cortex-Mマイコンが内蔵するFLASHやSRAMは読み書き両方可能ですが、MPUで「読み出しのみ」に設定できます。ファームウェアの誤動作でFLASHやSRAM上に配置しているデータや命令コードが書き変わることを防ぎたい、という場合にMPUで該当メモリ領域を「読み出しのみ」に設定すると有効な対策になります。図7は、STM32H735マイコンのAXI SRAM領域の一部を読み出しのみに設定する例です。

関連記事

A-Dコンバーターの4つのトラブル事例と対策

A-Dコンバーターの4つのトラブル事例と対策

マイコンユーザーのさまざまな疑問に対し、マイコンメーカーのエンジニアがお答えしていく本連載。今回は、初級者の方からよく質問される「A-Dコンバーターのトラブル例」についてです。 マイコンの低消費UART、普通のUARTと何が違う?

マイコンの低消費UART、普通のUARTと何が違う?

マイコンユーザーのさまざまな疑問に対し、マイコンメーカーのエンジニアがお答えしていく本連載。今回は、初級者の方からよく質問される「普通のUARTと低消費UARTと何が違う?」についてです。 Quad SPIフラッシュメモリの使用上の注意

Quad SPIフラッシュメモリの使用上の注意

マイコンユーザーのさまざまな疑問に対し、マイコンメーカーのエンジニアがお答えしていく本連載。今回は、初級〜上級者の方からよく質問される「Quad SPIフラッシュメモリの使用上の注意」について解説します。 マイコンの低消費電力モードの使い分け

マイコンの低消費電力モードの使い分け

マイコンユーザーのさまざまな疑問に対し、マイコンメーカーのエンジニアがお答えしていく本連載。今回は、中級者の方からよく質問される「低消費電力モードの使い分け」についてです。 マイコンのAXIプロトコルって何?

マイコンのAXIプロトコルって何?

マイコンユーザーのさまざまな疑問に対し、マイコンメーカーのエンジニアがお答えしていく本連載。今回は、上級者の方からよく質問される「AXIプロトコル」についてです。 組み込みセキュリティ規格「IEC 62443-4-2」とは?

組み込みセキュリティ規格「IEC 62443-4-2」とは?

マイコンユーザーのさまざまな疑問に対し、マイコンメーカーのエンジニアがお答えしていく本連載。今回は、初心〜中級者の方からよく質問される組み込みセキュリティ規格「IEC 62443-4-2」についてです。

Copyright © ITmedia, Inc. All Rights Reserved.

記事ランキング

- ダイヤモンド半導体用2インチウエハー量産へ モザイク結晶開発に成功

- 「分解能0.1%」の静電容量式位置センサーを構成する

- マイコンの通信機能 UARTとI2C 、SPIの違い

- NAND/NORフラッシュメモリの違いと記録方式を分かりやすく解説

- ARM台頭にルネサス誕生……時代に翻弄され続けた日立「SuperH」

- 校正やテストに使える 2線式ループ電流発生器を作ってみた

- 次世代データセンター向け1200V SiC MOSFET、オン抵抗58%削減

- 小型家電向け100W GaNコンバーター、ST

- ON/OFFコンバーターの制御不安定問題(3)状態平均化法での結果と安定化動作に必要な位相/利得

- 次世代車載向けセキュリティコントローラー